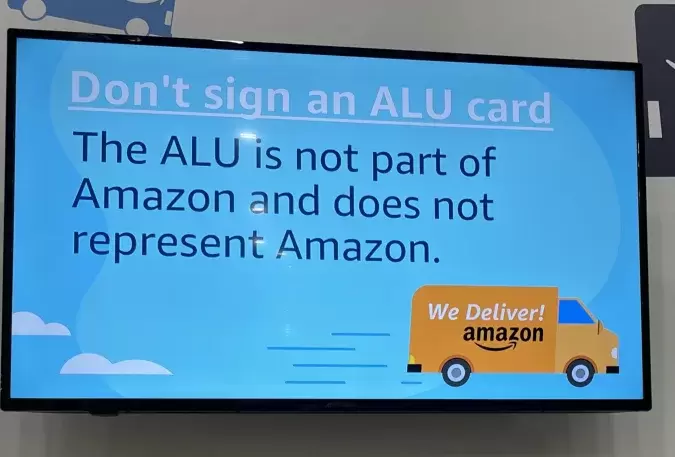

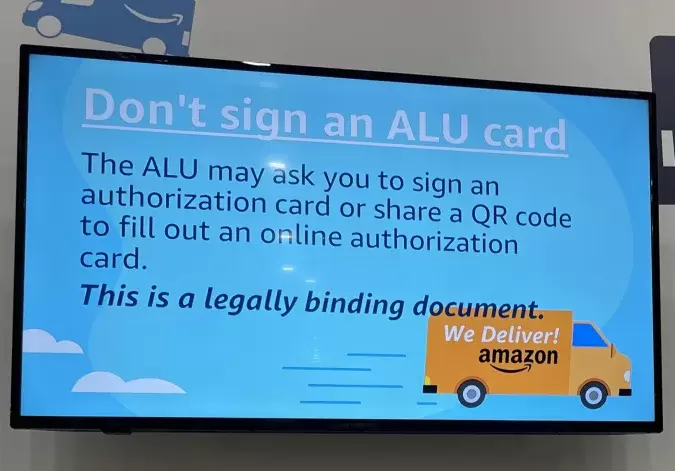

Компания Amazon, второй по величине работодатель в США, открыто заявила о своем желании не допустить объединения своих работников в профсоюз. На одном из складов компании, ALB1 на севере штата Нью-Йорк, появились агитационные экраны против объединения.

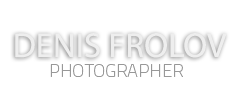

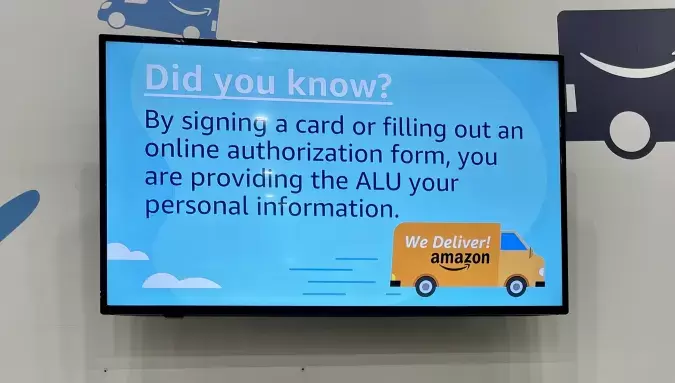

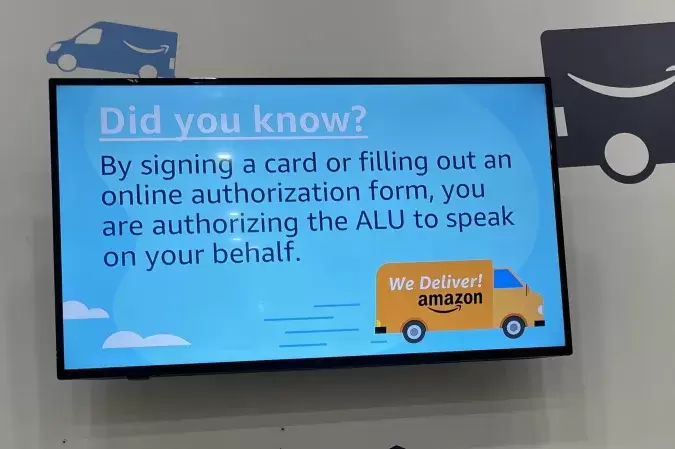

Фотографии новых цифровых вывесок были присланы Engadget одним из сотрудников предприятия. Антипрофсоюзные слайды циклически сменяют друг друга, каждый из которых активно отговаривает работников от подписания профсоюзной карточки. "Это постоянно крутится на экране, пока люди заходят и выходят со своих смен, — сказал сотрудник, — когда они уходят на перерыв или на обед".

Работники ALB1 добиваются создания профсоюза, по крайней мере, с мая. Тем не менее, руководство склада, похоже, считает эту группу своей главной угрозой. Почти на всех вывесках конкретно упоминается ALU, которую компания называет "непроверенной". Другая надпись даже предполагает, что вступление в ALU повлечет за собой отказ от личной конфиденциальности, хотя неясно, каким образом.

Источник статьи: www.ferra.ru